Các mạng lưới tội phạm mạng Nga liên quan đến vụ rửa tiền crypto trị giá 35 triệu USD từ LastPass

Một nhóm tội phạm mạng Nga được cho là đứng sau việc rửa hơn 35 triệu USD tiền mã hóa bị đánh cắp từ người dùng LastPass, theo báo cáo của công ty phân tích blockchain TRM Labs.

Phân tích của TRM Labs cho rằng việc rút tiền nhiều năm qua khỏi các ví crypto đều liên quan đến sự cố bị xâm nhập LastPass vào năm 2022. Báo cáo cũng ghi nhận số tiền bị đánh cắp đã di chuyển qua các hệ thống tài chính bất hợp pháp gắn với thế giới ngầm tội phạm mạng tại Nga.

Cách các tội phạm mạng Nga rửa tiền bị đánh cắp

Các nhà nghiên cứu của TRM Labs phát hiện rằng nhóm tấn công đã sử dụng nhiều giao thức bảo mật để che giấu dấu vết dòng tiền, tuy nhiên cuối cùng vẫn chuyển tiền về các nền tảng ở Nga.

Báo cáo còn cho biết thủ phạm tiếp tục rút tài sản từ các ví bị xâm nhập cho đến cuối năm 2025.

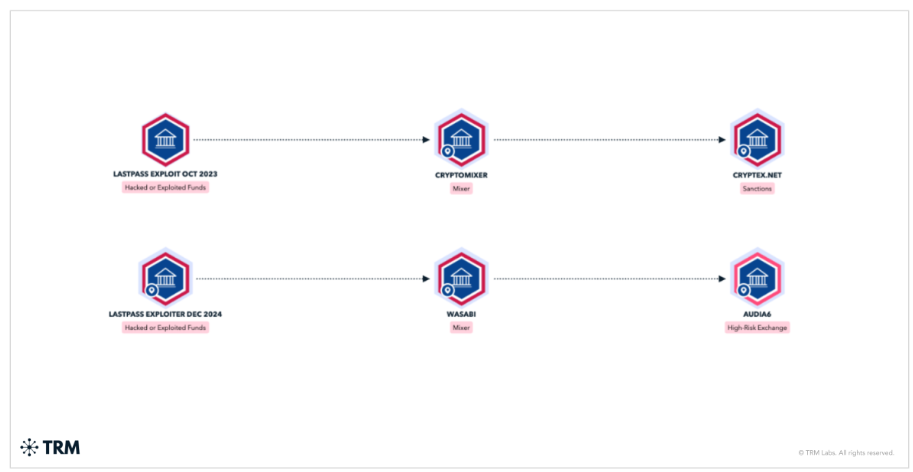

Những đối tượng này đã liên tục rửa tiền thông qua các kênh chuyển đổi mà trước đây các nhóm tội phạm mạng Nga thường dùng. Một sàn như vậy là Cryptex – hiện đang nằm trong danh sách chịu lệnh cấm của Văn phòng Kiểm soát Tài sản Nước ngoài Hoa Kỳ (OFAC).

TRM Labs cho biết họ nhận diện được dấu hiệu chuỗi (on-chain signature) nhất quán cho thấy các vụ trộm đều do một nhóm phối hợp thực hiện.

Những kẻ tấn công liên tục chuyển đổi tài sản không phải Bitcoin sang Bitcoin thông qua các nền tảng swap nhanh. Sau đó, số tiền này tiếp tục được đưa vào các dịch vụ trộn như Wasabi Wallet và CoinJoin.

Những công cụ này có chức năng kết hợp tiền của nhiều người dùng để làm rối lịch sử giao dịch, về lý thuyết sẽ khiến việc truy vết trở nên vô cùng khó khăn.

Tuy nhiên, báo cáo chỉ ra rằng các công nghệ bảo mật này vẫn có điểm yếu lớn. Các chuyên gia phân tích của TRM có thể “gỡ rối” các giao dịch này nhờ vào phân tích hành vi liên tục.

Nhóm điều tra đã theo dõi dấu vết số hóa đặc biệt, ví dụ như cách phần mềm ví nhập mã khoá cá nhân, từ đó lần ngược hành trình của dòng tiền. Kết quả giúp họ theo dõi dòng tài sản qua các giao thức bảo mật và nhận diện điểm đến cuối cùng tại các sàn giao dịch ở Nga.

Bên cạnh Cryptex, các nhà điều tra còn phát hiện khoảng 7 triệu USD tài sản bị đánh cắp đã chuyển đến Audi6, một dịch vụ trao đổi khác đang hoạt động trong mạng lưới tội phạm mạng ở Nga.

Vai trò của các nền tảng crypto tại Nga trong việc rửa tiền từ LastPass. Nguồn: TRM Labs

Vai trò của các nền tảng crypto tại Nga trong việc rửa tiền từ LastPass. Nguồn: TRM Labs

Báo cáo cũng cho biết các ví tương tác với dịch vụ trộn tiền đều xuất hiện “liên hệ hoạt động với Nga” cả trước và sau khi rửa tiền. Điều này cho thấy hacker không chỉ thuê hạ tầng mà đang thao tác trực tiếp từ Nga.

Kết quả nghiên cứu càng nhấn mạnh vai trò của các nền tảng crypto tại Nga trong việc tạo điều kiện cho tội phạm mạng toàn cầu.

Thông qua việc cung cấp thanh khoản và con đường rút tiền cho tài sản số bị đánh cắp, các sàn này đã giúp các nhóm tội phạm có thể biến dữ liệu đánh cắp thành tiền thật đồng thời né tránh luật pháp quốc tế.